La manera de Hackear Twitter en 2023

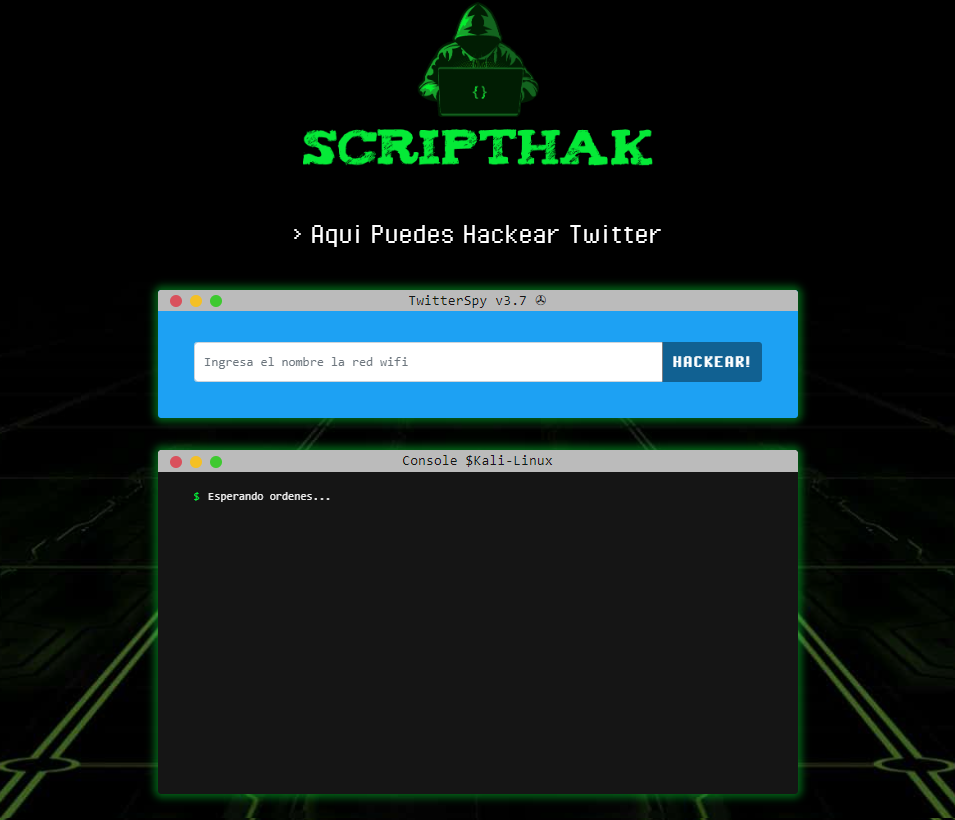

Estás intentando hackear una cuenta de Twitter, pero no lo consigues? ¡Te informo que el equipo de ScriptHak ha creado la herramienta definitiva para conseguir la contraseña de Twitter, usando el cerebro humano y la inteligencia artificial se ha conseguido la mejor herramienta!.

Sabes que puedes usar esta herramienta totalmente gratis! Comienza ahora solo haz clic en el botón de abajo y comienza a extraer la contraseña de Twitter.

UPS, no te ha funcionado? Pues en ese caso te recomiendo que le eches un ojo a guía que puedes encontrar más abajo la cual hay varios métodos que quizás te interesen y si te funcionen.

¿Que es Twitter?

Desde el surgimiento de la plataforma Twitter en 2004, esta se ha vuelto una red sumamente popular que alberga más de 300 millones de cuentas activas en la actualidad. Gracias a que les da a los usuarios un espacio de expresión prácticamente libre, donde pueden publicar exactamente lo que piensan y analizar los estados publicados por otras personas. Aun así, al igual que en otras redes sociales, se han inventado métodos para hackear Twitter con distintos motivos subyacentes.

A pesar de que se han implantado herramientas y configuraciones que aumenten la seguridad de estas aplicaciones, por alguna razón los hackers están solo un paso detrás de las empresas. Logrando descifrar “puertas traseras” o atajos que sean vulnerables para acceder a cualquier cuenta. Sin embargo, debemos resaltar que con este artículo no alentamos ningún tipo de actividad delictiva o maliciosa. Existen razones personales por las cuales las personas buscan cómo hackear Twitter.

¿Cómo funciona nuestro sistema para hackear?

Desde que la revolución tecnológica poco a poco se instaló en nuestras vidas para, posteriormente, volverse parte crucial de ella, las personas han buscado maneras de ingresar ilícitamente a estas bases. Por supuesto, muchos de los magnates detrás de estar grandes corporaciones, buscando cuidar la integridad y seguridad de sus consumidores, han buscado maneras de detener esta actividad. Actualizando y optimizando constantemente los métodos de seguridad de sus páginas.

No obstante, muchos usuarios con conocimientos avanzados en programación y desarrollo web se proponen constantemente conseguir cómo intervenir cuentas sociales o, en este caso, hackear Twitter. En nuestro caso, hemos indagado y estudiado todas las opciones, seleccionado las más funcionales, para traerte mediante este artículo métodos para que consigas hackear una cuenta en Twitter. En caso de que anteriormente hayas estado buscando sin éxito, estamos aquí para servirte.

Te vas a sorprender cuando te des cuenta lo sencillo que puede ser llegar a hackear Twitter. Por el hecho de que, en muchos de estos casos, se puede acceder a cuentas de terceros con las mismas herramientas que tenemos a la mano. Es decir, nuestro teléfono, computadora o laptop. Aunque, claramente, también hay vías un poco más elaboradas para alcanzar este propósito que requieren más destreza digital, como el phishing. Que también puede utilizarse para ingresar a otras plataformas como hackear una cuenta de instagram, Facebook, WhatsApp etz.

Motivos por los que la gente quiere hackear

Generalmente, cuando nos presentan el término “hackeo” tal vez nos llegue a la mente un ciberdelincuente intentando adueñarse de nuestra información para usarla en nuestra contra. Y, aunque estos grupos “terroristas” aún trabajan realizando esta actividad con fines maliciosos, muchas de las personas que intentan hackear Twitter tienen otros objetivos. Teniendo en cuenta que, registran individuos de todas las edades, estos pueden tener otras razones para hackear.

Por ejemplo, a muchos usuarios regulares suelen buscar técnicas para hackear Twitter debido a que se les ha olvidado su propia contraseña o correo de acceso. Y, para colmo, tal vez tampoco recuerden los datos de ingreso de su dirección email para la recuperación de su clave. A eso también debemos sumarle que las grandes plataformas, como Twitter, han aplicado medidas de seguridad más exigentes. Donde, cuando escribes la clave erróneamente 3 o 4 veces, la cuenta es bloqueada.

Por otra parte, hay ocasiones en donde usuarios pueden sospechar de posibles ataques virtuales a su integridad por parte de terceros en la misma red. Por lo que, emprenden la búsqueda de estrategias para entrar ilícitamente a estas cuentas para evitar que esto ocurra y borrar toda esta información comprometedora. O, incluso, hay casos en donde usuarios ya están siendo víctimas de hackeo a sus cuentas personales, entonces quieren contraatacar la invasión del mismo modo.

¿Es posible hackear fácilmente?

Como hemos mencionado anteriormente, la seguridad cibernética ha tenido constantes avances en cuanto a sus sistemas y políticas de seguridad. Debido a que quieren garantizarle una experiencia divertida y confiable en un sitio web seguro sus usuarios. En el cual se sientan cómodos de transmitir sus pensamientos, ideas y opiniones, así como fotos y videos de su estilo de vida con otras personas. Por tanto, les han prestado demasiada atención a las situaciones de hackeo para evitarlas a futuro.

Ahora bien, también hablamos que algunos individuos en particular le dedican grandes fracciones de tiempo a la búsqueda y práctica de táctica para hackear Twitter. Descubriendo tenazmente puntos de vulnerabilidad o planeando medios engañosos para conseguir burlas las barreras de seguridad. Con motivos buenos, o no, la mayoría de estos grupos dedicados al hackeo no dudan en compartir sus descubrimientos con la comunidad de internet para que conozcan sus nuevos trucos.

Por tanto, podríamos decir que, si existen métodos sencillos para hackear, muchos de ellos no necesitan precisamente una gran habilidad tecnológica. Pero, como gran parte de estas técnicas se encuentran publicadas y las empresas en constante captura de estos datos, los trucos de hackeo deben estar continuamente en actualización. Como es el caso, de los métodos que nosotros posteriormente vamos a compartirte, los cuales hemos probado con resultados exitosos.

Otros métodos para hackear

Si has llegado hasta este punto, es por qué necesitas conocer qué forma puedes hackear Twitter fácilmente. Y, como hemos prometido, vamos a disponer para ti 4 métodos por los cuales consigues acceder a una cuenta personal o tercera en caso de ser estrictamente urgente. Ya que, como mencionamos antes, no buscamos fomentar la práctica delictiva del hackeo. Si no más bien, dar alternativas efectivas que puedan estar al alcance de situaciones de emergencia individual.

Sin más preámbulos, vamos a describirte detalladamente los métodos con los que puedes hackear Twitter. Entre los cuales, encontramos:

Hackear Twitter con apps espía

Relacionada con la función de las aplicaciones de “control parental”, se trata de softwares instalables que recopilan toda la información consultada y la transmiten a un segundo dispositivo. Estas puedes ser ejecutadas para llevar el control de lo que una persona puede estar buscando en las redes sociales, en este caso Twitter, incluyendo direcciones, cuentas visitadas y cualquier cosa que haya tipeando en el teclado.

Por medio de estas aplicaciones se pueden saber cuáles son las claves de acceso y nombres de usuario que han sido utilizados en determinados sitios y así, hackear Twitter.

¿Olvidaste tu contraseña?

Este método es más recomendable emplearlo con personas cercas a ti, en caso de querer ingresar por un usuario diferente. Ya que, deberías poder tener a la mano el dispositivo vinculado a esta cuenta para llevar a cabo este método para hackear a un usuario en Twitter. Esta vía resulta ser bastante simple de ejecutar cuando tienes el teléfono o laptop en tu poder. Para entrar a una cuenta donde no conocemos la contraseña, a veces solo basta con seleccionar que la “olvidaste”.

En primera instancia, accede a la página o aplicación oficial de Twitter en el aparato móvil enlazado a la cuenta donde quieres acceder, ejemplo, tu teléfono personal. Obviamente, la página o feed no aparecerá, ya que se ha cerrado sesión, pero para este truco solo necesitas hacer clic en el título que indica “¿Olvidaste tu contraseña?”

Inmediatamente, te va a dirigir a una pestaña o ventana diferente para iniciar el proceso de “Recuperación de clave”. En donde te pedirán tu usuario o correo electrónico para identificar tu perfil, seguidamente de un “método de verificación”. A este punto, puedes deducir ya porque necesitamos el dispositivo asociado. Ya que pedirán un código o clave de acceso temporal para verificar que nos es otro usuario intentando acceder a una cuenta que no le pertenece.

Este código o vínculo de ingreso temporal puede llegar vía correo electrónico o mensaje de texto a un número celular. Si posees este enlace o clave, podrás cambiar la contraseña del perfil al cual quieres entrar y usarla en un nuevo inicio de sesión.

Usando el Phishing

Para este método de hackear Twitter, se requiere la ayuda de herramientas especiales o, siendo más específicos, páginas phishing. Se trata de sitios web que imitan por completo la apariencia del portal inicial de una red social, en este caso, la página de inicio de sesión en Twitter. La cual, con otras tácticas, logran ser posicionados o distribuidos para engañar a otros usuarios para que intente entrar a sus cuentas. Pero, por consecuencia, le estarán dando la llave de acceso al dueño de la web.

Aplicaciones Keylogger

Los Keylogger son otros softwares que se instalan en un ordenador u otros aparatos móviles y registran todas las pulsaciones hechas en un teclado. Se encarga de recopilar específicamente cada letra u combinación realizada, la anexa a un documento o fichero para después enviarla al dominio principal. De esa manera, se consigue compilar toda la información privada por una persona por medio de donde escribe.

¿Cómo evitar que te hackeen tu cuenta de Twitter?

Recientemente, se han presentado distintos eventos de hackeo a cuentas de Twitter a nivel mundial. Como el atentado a la cuenta del director ejecutivo de esta misma empresa, el CEO Elon Musk. Lo cual, ha provocado una gran ola de críticas con respecto al rango de sus barreras de seguridad en línea. Sin embargo, muchos de los usuarios tampoco conocen o no se preocupan lo suficiente con respecto a las medidas de seguridad que pueden configurar para evitar ser víctimas de un hackeo.

Por ese motivo, también nos encargaremos de enseñarte cuáles son esas herramientas de protección en línea que puedes implementarle a tu cuenta para hacerla más segura:

Claves seguras

Principalmente, para no ser un blanco fácil para los intrusos se debe manejar una contraseña óptima que sea prácticamente indescifrable. Mediante el uso de caracteres complementarios como mayúsculas, minúsculas y símbolos especiales obtienes una clave de seguridad alta. La cual, puedes cambiar cada cierto tiempo para aumentar su efectividad. Eso sí, no te olvides de anotarlo cerca, preferiblemente en físico, en caso de que olvides su composición.

Verificación en dos pasos

Se basa en agregar un código de ingreso externo aparte de la clave de acceso principal. Añadiéndole otro factor de autenticación para incrementar su fortaleza, reduces las amenazas de hackeo que puedan presentarse. Esta puede provenir de un mensaje de texto o una dirección correo electrónico que tú mismo escoges. Puedes encontrar esta autenticación en dos pasos en el menú: selecciona> Más opciones > Configuración y privacidad > Cuenta > Seguridad > Autenticación en dos pasos.

Además, que también puede ser una advertencia en caso de que una intrusión está pasando actualmente. Permitiéndote actuar con rapidez en una situación amenazante como esta.

Antivirus

También es necesario proteger al equipo de la infección de virus maliciosos o Malwares. Los cuales, si no se encuentra instalado ningún medio de seguridad, son un potencial peligro a la integridad de tu información digital. Por tanto, resulta indispensable descargar e implementar un software óptimo y mantenerlo actualizado constantemente para llevar su funcionalidad y confiabilidad al máximo. Este debe abarcar un amplio espectro para hacerse cargo de programas, extensiones y aplicaciones.

Cuidado con el wifi que usas

Muchas personas desconocen que también se convierten en víctimas de oportunidad cuando utilizan redes no seguras. Debido a que, cuando aceptas las cookies de una página web sospechosa y te conectas a un wifi público, estás exponiendo tu información a cualquiera que desee rastrearla. Por tanto, en la medida de lo posible, no uses estas redes a menos que sea una emergencia, ya que pueden traer algunos problemas en cuanto a ciberseguridad.

Mantén tu cuenta privada

Twitter tiene la particularidad de que, cuando una persona twittea públicamente y tiene anexada la dirección desde donde lo envía, inmediatamente puedes estar en el ojo del huracán. Debido a que te pone en el radar de miles o millones de espectadores con los cuales puede que solo compartas gustos específicos en común. Y a su vez, puedes llegar a llamar la atención de gente con malas intenciones que intente atentar con tu seguridad, aprovechándose de estos datos.

Así que, un buen método de seguridad que se puede agregar es mantener un perfil privado. En el cual, solo puedas compartir tus fotos, videos y comentarios con tus seguidores. Además, se recomienda no configurar la ubicación actual cuando utilices Twitter.